Le chaînon manquant entre CTI, Red Team et Blue Team nommé TIBER-EU

Avis d'experts

02 avril 2026

Depuis début 2025, le terme TIBER-EU apparait dans le monde de la cybersécurité de manière croissante. La page sur le site de la Banque Centrale Européenne définit le TIBER-EU comme :

“Un framework européen pour le red teaming éthique basé sur le renseignement sur la menace. Il fournit des directives complètes sur la manière dont les autorités, les entités, les fournisseurs de renseignement sur la menace et les opérateurs de red team doivent collaborer pour tester et améliorer la résilience cyber des entités en réalisant des cyberattaques contrôlées.”

TIBER-EU (pour Threat Intelligence Based Ethical Red team – European Union) est en résumé un cadre européen pour définir une méthodologie de tests d’intrusion réalistes (Red Team) basés sur des scénarios d’opérateurs malveillants réels (CTI), ciblé en priorité pour le secteur financier.

Le but et les objectifs

À l’heure où les menaces liées à la géopolitique, les choix économiques et les conflits impactent autant la vie réelle qu’Internet, le secteur financier étroitement lié aux infrastructures critiques de chaque pays est une cible singulière pour les attaquants. L’augmentation croissante des ransomwares, des fuites de données et autres types d’attaques a amené la création du NIS2 en 2022, et TIBER-EU vient fournir les blocs permettant la formalisation et l’application de certaines directives.

Avec l’objectif de renforcer la résilience opérationnelle des institutions financières, le framework définit et décrit une méthodologie précise pour effectuer des scénarios de Red Team en lien avec la CTI, basés sur des cas réels d’attaques, de méthodologies et de techniques (TTPs) utilisées par des APTs et autres acteurs malveillants.

Le framework peut également être utilisé pour assister les entités financières à remplir les conditions nécessaires au DORA (Digital Operational Resilience Act) puisqu’il est compatible avec TLPT (Threat-Led Penetration Testing), le format d’audit imposé aux acteurs majeurs du secteur.

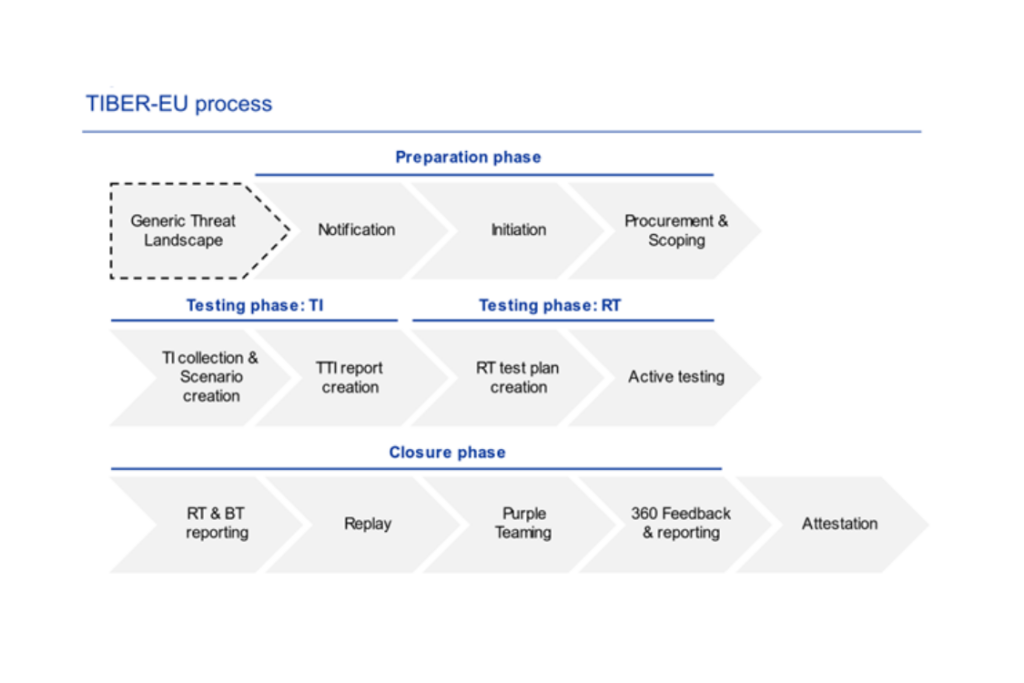

Les phases du Framework

Rappel sur les Acteurs & Équipes

- Control Team & Control Team Lead : Le CT (ou un membre du CT) doit être positionné de manière à pouvoir vérifier toute information relative aux détections effectuées par la Blue Team et/ou par les fournisseurs de services tiers d’informations utilisés. Le manager d’équipe de contrôle (CTL) est chargé de déterminer et de finaliser le périmètre et son approbation par le conseil d’administration. La CT valide également les scénarios et les contrôles de gestion des risques pour le test, en s’assurant qu’ils ont été validés par le TM. Enfin, le CTL doit coordonner toutes les activités de test, y compris la collaboration avec le TIP/RTT et les autorités.

- TCT : Une TCT (TIBER Cyber Team) est l’équipe du régulateur (BCE, Banque de France, ACPR, etc.) présente lors des engagements TIBER-EU et TLPT. Outre les Test Managers (TM), la TCT peut inclure des experts en la matière, apportant ainsi des connaissances supplémentaires et les meilleures pratiques pour la conduite des tests.

- Red Team : L’équipe de sécurité offensive qui va effectuer la reconnaissance, les attaques, et dérouler les scénarios conçus lors de la phase de renseignement sur la menace.

- Blue Team : L’équipe de sécurité défensive qui va détecter, monitorer et répondre aux incidents déclenchés par la Red Team. La Blue Team n’est pas au courant de la tenue de l’exercice.

- Purple Team : A l’issue de l’engagement, un équipe unifiée qui combine la Blue Team et la Red Team, dans le but d’effectuer des tests et scénarios conjoints pour affiner les règles de détection et les scénarios de réponse.

GTL (Generic Threat Landscape) & Prep

En amont du déclenchement du framework, l’autorité TIBER (TCT) fournit un rapport généraliste de la menace sur le secteur financier. Il doit comprendre des informations sur le paysage de la menace dans le pays, la géopolitique, les risques propres à la juridiction et les acteurs visant les différentes entités du secteur.

Ensuite la première phase de préparation comporte les “classiques” qu’on peut retrouver dans le PTES (Penetration Testing Execution Standard) avec la notification des équipes TCT et de la Control Team, l’initiation des plans et des projets et enfin la définition du scope, le choix des fournisseurs de renseignement/CTI et celui de la Red Team.

Anticipation, Threat Intelligence et Ciblage

La seconde phase qui débute la partie technique du processus est celle liée à la Threat Intelligence. Collecte, traitement des données, analyse et création de scénario permettant de réaliser un rapport de renseignement sur la menace ciblée (Targeted Threat Intelligence Report). Il doit être réalisé sur mesure pour l’entité et donner plusieurs scénarios réalistes basés sur la surface d’attaque réelle, l’exposition de l’entité testée et les techniques et pratiques des acteurs malveillants actifs lors de la réalisation de l’engagement.

C’est dans cette phrase que les framework MITRE ATT&CK et/ou CAPEC, des plateformes de CTI (OpenCTI, Anomali etc.), des outils comme VECTR et des rapports issus de flux d’information vont être utilisés par les prestataires de CTI pour réunir des tactiques, techniques et procédures utilisées par les APT ou acteurs qui visent le secteur de la finance.

Red Team et Tests Actifs

Troisième phase du TIBER-EU : les phases d’engagement Red Team. Elles sont lancées après la création d’un plan d’attaque, basé sur les scénarios formulés dans le rapport ciblé d’intelligence de la phase 2.

Selon les TTPs identifiées, les outils utilisés vont s’adapter pour simuler au plus proche la chaine d’attaque (killchain) de l’acteur malveillant (ou APT).

Durant l’étape de Reconnaissance, il est crucial d’identifier les points d’accès initiaux et ce, sur plusieurs niveaux :

- Physique (Bâtiments, entrées/sorties, parking, portiques de sécurité etc.)

- Humains (Équipes, personnel, employés, types de postes, “cibles faciles”, mots de passes leakés dans des fuites de données etc.)

- Technique (Technologies utilisées, frameworks, systèmes, réseaux, Web etc.)

Pour la partie Physique : l’OSINT, SOCMINT et GEOINT sont combinés pour récupérer un maximum d’informations sur les accès et ainsi réfléchir au plan d’action nécessitant une présence physique des red teamers. Google Maps, StreetView et les photos attachées au lieu directement sur Maps sont souvent d’excellentes sources pour cartographier les lieux ciblés. Dans certains cas, on peut même trouver des photos de l’intérieur du bâtiment avec la disposition des portiques de sécurité, l’emplacement de l’accueil et parfois même les encarts qui indiquent, par étage, les différentes divisions. Des dorks (opérateurs de recherche avancée) peuvent également être utilisés pour trouver des PDFs relatifs aux plans d’architecture, incendie etc.

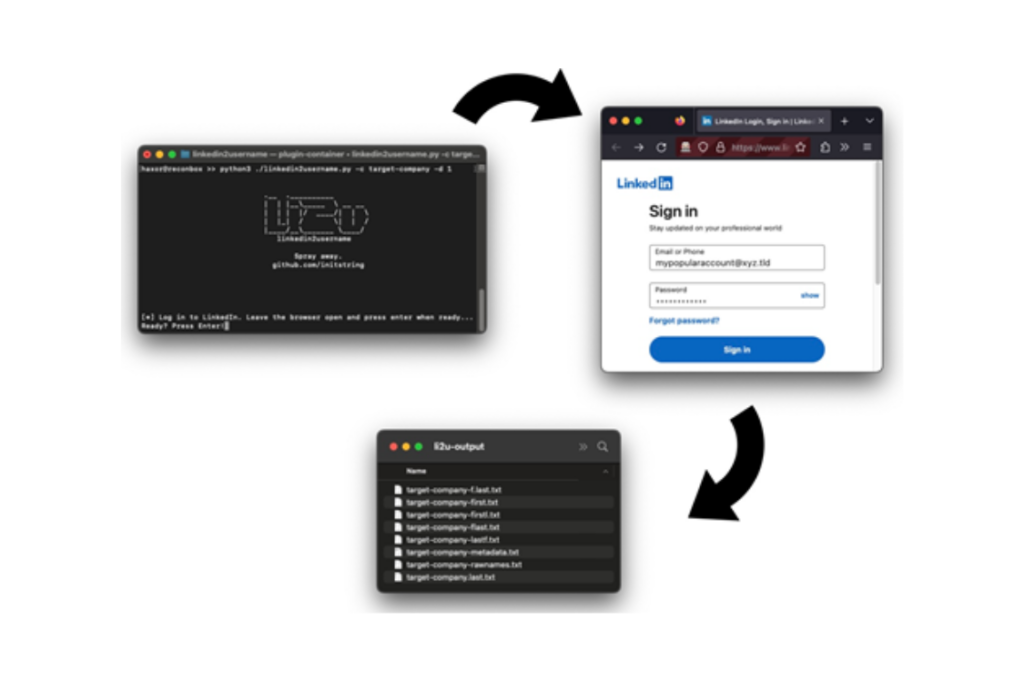

Pour la partie Humains : LinkedIn est une source d’informations intarissable. Un simple dork `site:linkedin.com [company name]` retournera tous les profils indexés sur les moteurs de recherche ainsi que l’accès aux informations laissées publiques par les employés de la société cible. Mieux encore, il est possible de combiner des mots clefs (« administrateur », « technicien », « réseau interne », « développeur web » etc.) pour rechercher des postes spécifiques et acquérir une idée de la stack technologique utilisée sur le réseau externe et interne, ainsi que les personnes liées à ces activités.

Il faut garder en tête qu’un faux profil (ou « sockpuppet ») sera souvent nécessaire pour accéder à plus d’informations dans certains cas. Il est également important que chaque testeur impliqué dans cette étape utilise un faux profil et non pas son compte personnel LinkedIn, car souvent une notification de visite de profil est envoyée par défaut et risque d’éveiller les soupçons.

Une liste de noms et d’adresses email peut être récupérée lors de cette partie avec l’utilisation d’outils comme linkedin2username afin de faciliter le travail des attaquants.

La recherche de ces personnes sur les réseaux sociaux type Facebook, Instagram et autres complète les profils qui peuvent être ciblés avec du spear phishing. Cette partie peut être couplée à la partie « Physique » pour extraire des informations visuelles, heures de travail, évènements after-work etc.

Les emails et les noms récupérés sont ensuite comparés à des fuites de données, publiques ou récupérées lors de la phase de Threat Intelligence ciblée, pour associer les mots de passe et les comptes à risque qui peuvent amener à un accès initial en cas de réutilisation de mots de passe.

Pour la partie Technique : un certain nombre d’outils sont nécessaires pour effectuer une cartographie de la surface d’attaque. L’énumération de domaines et sous-domaines revient souvent dans les process comme un « classique » et c’est pour une bonne raison : on trouve souvent des sous-domaines oubliés, mal configurés, peu sécurisés ou qui sont des portes d’entrées vers des réseaux sous-jacent. Les outils utilisables pour effectuer ces recherches sont :

- Mapping en profondeur de la surface d’attaque et découverte d’assets

- Découverte passive de sous-domaines avec des sources ouvertes

- Résolution de nom en masse

La liste d’outils est longue et dépend également du périmètre, du temps alloué et des moyens fournis (clefs API, services tiers etc.). L’identification de la pile technologique de chaque domaine peut être effectuée ensuite avec plusieurs outils, plus ou moins intégrables dans le pipeline de la reconnaissance :

- Nmap

- Scanner de port, de services et de vulnérabilités.

- Scanner de vulnérabilités avec des templates YAML, identification de services, énumération de technologies etc.

- Identification de la stack web, basé sur une base de données d’empreintes.

Particularité des exercices Red Team, il est important de faire en sorte d’éveiller le moins possible des soupçons, l’objectif étant de tester les capacités de détection, réaction et blocage de la Blue Team. On parle de fingerprinting « passif » et « actif », deux approches fondamentalement différentes. Certains de ces outils ne sont pas configurés par défaut pour être « discrets », même depuis l’extérieur d’un réseau. Une surveillance stricte du trafic externe peut soulever des alertes dans les SIEM, IDS et IPS.

Le reste des phases de la chaîne de compromission va dépendre de ce qui a été détecté et identifié lors de la phase de reconnaissance, toujours avec le guidage des scénarios issus de la partie Renseignement sur la menace (CTI). Une phase « d’armement » (Weaponization) va servir à structurer les cibles et décider des méthodes de compromissions pour chacune d’entre elles :

- Achat de sous-domaines

- Noms similaires, typosquatting etc.

- Phishing ciblé avec infrastructure construite sur mesure (ex: Gophish)

- Ingénierie sociale, appels téléphoniques pour appuyer l’urgence d’un email etc.

- Cible des personnes à “haut risque”, des personnes non techniques ou encore des RH.

- Modifications pour changer les signatures d’outils type Evilginx etc.

Un panel important de techniques est à la disposition de la Red Team pour effectuer l’accès initial. L’ingénierie sociale, les intrusions physiques avec outils de déblocage de porte, Flipper Zero/Proxmark pour le clonage de badge, le vishing, les tentatives de compromissions de sites internet à sécurité faible… L’adaptabilité est de mise pour éviter au maximum la détection tout en augmentant les chances de succès de l’attaque permettant de mettre un pied dans le réseau interne de la cible.

Une fois l’accès initial validé, le mouvement latéral dans le réseau, l’élévation de privilèges, l’exfiltration de données et la compromissions de machines tierces s’effectue, toujours en suivant les TTPs du scénario, souvent avec l’utilisation d’un C2 pour orchestrer les agents.

L’objectif est d’arriver à accéder et extraire les informations les plus sensibles (souvent nommées « flags ») et d’établir une présence (« foothold ») sur le réseau avec par exemple :

- La récupération de bases de données

- L’exfiltration de documents confidentiels et sensibles

- L’élévation de privilèges dans les Annuaires Active Directory

- La recherche d’information avec des documents d’architecture, de développement, ou des procédures internes

- La latéralisation avec des accès VPNs, identifiants, fichiers de configurations

- L’installation de backdoors dormantes ou actives

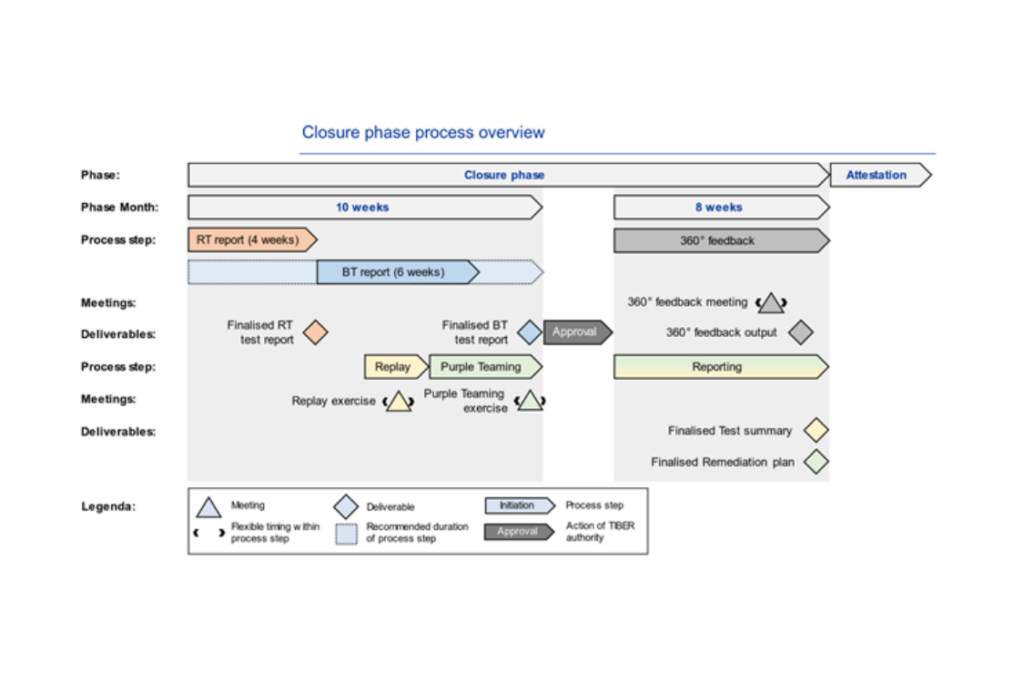

Phase de Clôture

La phase de clôture sert à capitaliser sur la mission, rejouer les scénarios si besoin, faire le lien avec entre la Blue et la Red Team (approche Purple Team), produire les rapports, effectuer les restitutions et avoir une vue d’ensemble sur les résultats de l’opération.

Une fois les tests actifs terminés, la Blue Team est informée des résultats. Ensuite, la Red Team et la Blue Team commencent à rédiger leurs rapports de test respectifs. Le RTTP (Red Team Test Plan), qui comprend des détails sur l’approche adoptée pour les tests ainsi que les conclusions et observations issues des tests. De son côté, le rapport de test Blue Team (Blue Team Test Report) comprend des détails sur les observations effectuées pendant les tests, mises en parallèle avec les actions de la Red Team.

Une fois ces rapports terminés, les exercices de rejeu et de Purple Teaming commencent (on peut retrouver l’utilisation d’outils comme MITRE Caldera ou Atomic Red Team lors de ces « drills »). Ils sont suivis par les rapports de résumé des tests et de remédiations générés par l’équipe de contrôle (CT) qui vont entrainer le processus de feedbacks & d’amélioration continue de la résilience cyber.

Le chaînon manquant ?

Le TIBER-EU met en lumière une nécessité qui semblait pourtant évidente depuis des années pour un certain nombre d’acteurs du monde de la cybersécurité : le manque de collaboration et d’opérations conjointes entre les équipes Blue Team, Red Team et CTI.

Certes le concept de Purple Team existe depuis un certain temps maintenant mais le fait d’ajouter « officiellement » les équipes d’anticipation et de Threat Intelligence dans la boucle, de baser les scénarios sur des TTPs existants et de simuler des attaques en rapport avec le secteur d’activité augmente de manière considérable la capitalisation sur les missions et les tests effectués.

Le secteur financier, critique et indispensable au bon fonctionnement des sociétés en voit sa résilience augmentée et les équipes techniques voient leurs activités diversifiées en plus d’avoir un retour concret sur expérience.